基于光编/解码技术的抗截获通信系统研究  下载: 1028次

下载: 1028次

1 引言

随着信息技术的飞速发展,人类社会的信息化程度不断加深,越来越多的信息承载于光纤通信网络上进行传输。由于光纤窃听技术的逐渐成熟[1-2]以及传统加密技术不断显现的安全威胁[3-4],光纤通信的安全性也越来越引起人们的关注和重视[5-6]。理论上,量子密钥分发(QKD)能够为合法通信的双方提供无条件安全的密钥[7-8],结合一次一密(OTP)加密,可以实现绝对安全的通信。然而,OTP要求密钥流的长度与数据流一样长,QKD系统的密钥分发速率(~Mbit/s[9])无法满足动辄Gbit/s的高速光纤通信系统的数据加密。但是,QKD毕竟能够生成无条件安全的密钥流,可为安全通信提供安全性的基础,故解决上述问题的关键是寻找一种更加有效的加密方法。

基于物理层编码的安全通信方法已成为当前信息抗截获技术的主要研究方向,其能够将信息在物理层加密防护,以实现信息的抗截获。光码分多址(OCDMA)技术依据预先分配的地址码对传输信号进行扩频编码,经过多用户码分复用后,光信号呈宽谱类噪声特性。只有拥有匹配解码器的接收机才能将特定信号从多用户信号中恢复出来,窃听者通过使用非匹配解码器无法获得原始光信号,只能获得类噪声信号。因此,增强通信安全经常被认为是OCDMA技术的一个重要优势,在抗截获通信领域具有广阔的应用前景。Shake等[10-13]对OCDMA技术的安全性进行了分析,对于单用户的OCDMA来说,无论是开关键控(OOK)调制方式,还是色移键控(CSK)调制方式或差分相移键控(DPSK)调制方式都存在安全风险,窃听者无需获知地址码,仅仅实施能量侦听攻击等手段就能窃取信息。对于多用户OCDMA系统来说,由于各地址码相互之间需要满足正交性要求,故地址码的码字容量都相对较小。例如,对于码长为511位的双极性Gold码,其码字容量为513;对于码重为23、码长为529位的二维PC/PC码来说,其码字容量为506。同时,由于光编/解码器一般是采用相对固定的地址码及其编/解结构,窃听者可以对合法用户的地址码实施暴力搜索攻击,一旦用户地址码被窃听者得到,则光纤信道中传输的所有信息将可被窃听者窃取。为了解决这一问题,合法通信双方可以采用安全增强策略(动态可重构编/解码以及多用户传输等方法)来增加OCDMA系统的安全性[14-18],而以上文献中地址码的码字容量都相对较小,窃听者可以通过暴力搜索攻击来随机寻找用户使用的地址码,当窃听者得到地址码后,其可以获得码字重构期间内所有用户信息。

本文提出了一种基于OCDMA编/解码技术的新型抗截获通信系统方案,并仿真验证了系统的可靠性和安全性。针对传统地址码的码字容量较小的问题,构造了一种大容量的跳频/扩时(WH/TS)地址码,并提出了动态可重构编/解码器的物理实现方法;详细地描述了抗截获通信系统的具体设计方案及其窃听信道模型;利用VPI transmission Maker Optical Systems(VPI)商用仿真软件,搭建了基于光编/解码技术的抗截获通信系统的仿真系统,并分析了抗截获系统的传输性能和安全性能。

2 抗截获通信系统的设计方案

2.1 具体方案

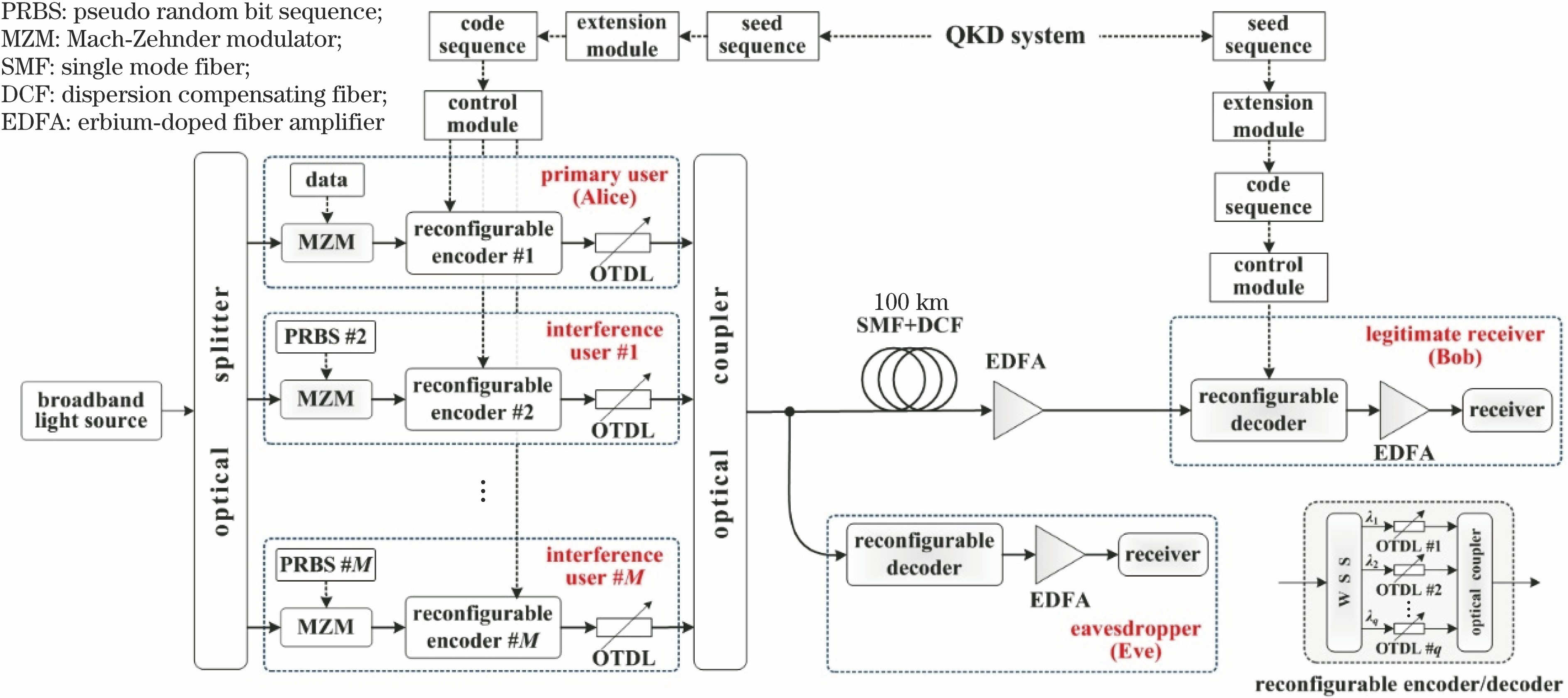

对于传统的多用户OCDMA系统来说,因为各个用户的地址码之间需要保证较好的互相关特性,故地址码的码字容量须相对较小。本研究提出了一种新型的基于OCDMA编/解码技术的抗截获通信系统方案,如

图 1. 基于OCDMA编/解码技术的抗截获通信系统的示意图

Fig. 1. Diagram of anti-interception communication system based on OCDMA encoding/decoding technology

合法发送方(Alice)与合法接收方(Bob)通过QKD系统共享一个种子序列K,经过序列扩展模块ENC(·)后得到一个WH/TS序列

另外,抗截获通信系统中还可能存在一个窃听者(Eve)可以窃取光纤信道中传输光信号的情况。由于地址码的码字容量较大,Eve无法通过暴力搜索攻击来获得主用户的地址码。根据Kerckhoffs原则,窃听者(Eve)除了不知道合法用户正在使用的具体码字外,其他系统参数(包括编码类型、码字结构和数据速率等)均已知,也就是说,窃听者Eve只能随机地从码字集合中选择解码器的码字。因此,虽然Eve能从光纤信道中接收到与Bob相同的光信号,但通过非匹配的解码器无法还原出Alice发送的光信号,仅能获得类噪声信号。

动态可重构编/解码器主要由波长选择开关(WSS)、光可调延时线(OTDL)以及光耦合器(OC)构成,WSS的所有输出端口都会连接一个OTDL,并利用OC将所有OTDL的输出端耦合到一起。WSS负责控制不同波长光脉冲对应的输出端口,即不同波长的光脉冲λk所在的子码字块si,而每个OTDL被用于控制相应的子码字块si中光脉冲λk所在的时隙位置τj。可重构WH/TS编码器(0λ100λ2000000λ300λ40)以及可重构WH/TS解码器(0λ400λ3000000λ200λ10)的编/解码过程如

图 2. 可重构WH/TS编码器(0λ100λ2000000λ300λ40)的编码过程

Fig. 2. Encoding process of reconfigurable WH/TS encoder (0λ100λ2000000λ300λ40)

图 3. 可重构WH/TS解码器(0λ400λ3000000λ200λ10)的解码过程

Fig. 3. Decoding process of reconfigurable WH/TS decoder (0λ400λ3000000λ200λ10)

2.2 地址码的构造方法

由于传统地址码的码字容量均相对较小,本文构造了一种新的二维WH/TS码,其关键的设计参数包括:波长数q、码字长度L,码字容量C以及最大互相关峰值λc。具体的构造方法如下:

1) 选择一个波长数q∈{2p

2) 构建一个WH/TS序列

3) 根据WH/TS序列

4) 确定干扰用户的WH/TS码。基于主用户的WH/TS码SL,通过对各子码字块si中光脉冲λk所在时隙τj执行一个不同的循环移位来获得干扰用户的码字。具体的操作如下:对于第n个干扰用户来说,对每个光脉冲λk执行(n+k-1)个时隙的循环移位,k=1,2,…,q。因此,主用户与干扰用户的码字之间的最大互相关峰值为λc=1。

5) 确定光解码器的WH/TS码。光解码器的WH/TS码可以通过将主用户的WH/TS码SL按照相反的顺序排列而得到。对于q=4的情况下,部分WH/TS序列及其码字如

表 1. 对于q=4的情况下,部分跳频/扩时(WH/TS)序列及码字

Table 1. For the case of q=4, part of wavelength-hopping/time-spreading (WH/TS) sequences and codes

| ||||||||||||||||||||||||||||||||||||||||||||||||||||

3 抗截获通信系统性能的仿真分析

利用VPI仿真软件,搭建了基于光编/解码技术的抗截获通信系统的仿真系统,如

图 4. 基于光编/解码技术的抗截获通信系统的仿真框图

Fig. 4. Simulation block diagram of anti-interception communication system based on optical encoding/decoding technology

表 2. 具体的仿真参数

Table 2. Specific simulation parameters

|

表 3. 仿真中各个用户使用的跳频/扩时(WH/TS)码

Table 3. Wavelength-hopping/time-spreading(WH/TS) codes used by each user in the simulation

|

对于窃听者(Eve)来说,为了避免被合法用户发现,其窃取的信号比例不能超过1%。本研究利用一个-20 dB的衰减器来实现1%的窃听比例。然后,窃听者将光信号先经过掺铒光纤放大器(EDFA)放大后再进入到光解码器进行解码。窃听者使用的光解码器是非匹配的。仿真中,具体的系统仿真参数以及各个用户使用WH/TS码分别如

基于VPI仿真软件中搭建的抗截获通信系统,分别得到了调制后信号的波形图和眼图、多用户编码信号的波形图和眼图、匹配解码后信号的波形图和眼图以及非匹配解码后信号的波形图和眼图,如

图 6. 抗截获通信系统中信号的波形及眼图

Fig. 6. Waveforms and eye diagrams of signals in anti-interception communication system

另外,还分别得到了不同发送光功率(1.0, 0.5, 0.1, 0.05 mW)的情况下,合法用户和窃听者的误码率随接收光功率的变化关系曲线,如

4 结论

基于光码分多址(OCDMA)编/解码技术,提出了一种新型的抗截获通信系统的设计方案,并构造了一种大容量的二维WH/TS地址码,提出了动态可重构编解码器的实现方法。利用VPI仿真软件,对抗截获通信系统的传输性能和安全性能进行了仿真研究。研究结果表明,合法接收者(Bob)利用匹配的解码器能够将主用户(Alice)信号从多用户编码信号中恢复出来,而窃听者(Eve)利用非匹配的解码器无法还原出Alice的原始光信号,仅可以获得类噪声信号。基于光编/解码技术的抗截获通信系统能够实现一种高速率、长距离的安全传输。

[1] 邓大鹏, 李洪顺, 林初善, 等. 一种新型光纤光缆窃听及监测技术研究[J]. 光通信研究, 2007( 4): 55- 58.

Deng DP, Li HS, Lin CS, et al. Study on a new fiber-optic cable tapping and detection technology[J]. Study on Optical Communications, 2007( 4): 55- 58.

[2] 陈晖, 祝世雄. 光纤通信窃听及其检测技术探讨[J]. 信息安全与通信保密, 2012, 10(1): 61-63.

Chen H, Zhu S X. Exploration on optical fiber wiretapping and intrusion detection[J]. China Information Security, 2012, 10(1): 61-63.

[3] Shor P W. Polynomial-time algorithms for prime factorization and discrete logarithms on a quantum computer[J]. SIAM Review, 1999, 41(2): 303-332.

[4] Grover LK. A fast quantum mechanical algorithm for database search[C]∥Proceedings of the Twenty-Eighth Annual ACM Symposium on Theory of Computing-STOC '96, May 22-24, 1996, Philadelphia, Pennsylvania, USA. New York,USA: ACM Press, 1996: 212- 219.

[7] Lo H. Unconditional security of quantum key distribution over arbitrarily long distances[J]. Science, 1999, 283(5410): 2050-2056.

[8] Scarani V, Bechmann-Pasquinucci H, Cerf N J, et al. The security of practical quantum key distribution[J]. Reviews of Modern Physics, 2009, 81(3): 1301-1350.

[9] Patel K A, Dynes J F, Lucamarini M, et al. Quantum key distribution for 10 Gb/s dense wavelength division multiplexing networks[J]. Applied Physics Letters, 2014, 104(5): 051123.

[10] Shake T H. Security performance of optical CDMAA gainst eavesdropping[J]. Journal of Lightwave Technology, 2005, 23(2): 655-670.

[11] Leaird DE, Huang CB, JiangZ, et al. DPSK based eavesdropper vulnerability in two-code keyed O-CDMA systems[C]∥2008 Conference on Optical Fiber Communication/National Fiber Optic Engineers Conference, February 24-28, 2008, San Diego, CA, USA. New York: IEEE, 2008: OTuP2.

[12] Wang Z X, Chang J, Prucnal P R. Theoretic alanalysis and experimental investigation on the confidentiality of 2-D incoherent optical CDMA system[J]. Journal of Lightwave Technology, 2010, 28(12): 1761-1769.

[13] Ji J H, Zhang G R, Li W J, et al. Performance analysis of physical-layer security in an OCDMA-based wiretap channel[J]. Journal of Optical Communications and Networking, 2017, 9(10): 813-818.

[14] Ji J H, Huang Q, Chen X M, et al. Performance analysis and experimental investigation of physical-layer security in OCDMA-based hybrid FSO/fiber wiretap channel[J]. IEEE Photonics Journal, 2019, 11(3): 1-20.

[15] Gupta S, Goel A. Advance method for security enhancement in optical code Division multiple access system[J]. IETE Journal of Research, 2018, 64(1): 17-26.

[16] Nasaruddin, TsujiokaT, Hara S. A code reconfiguration design for two dimensional OCDMA system to enhance security[C]∥2007 IFIP International Conference on Wireless and Optical Communications Networks, July 2-4, 2007, Singapore. IEEE, 2007: 9793863.

[17] Singh S, Kaur R, Singh A, et al. Novel security enhancement technique against eavesdropper for OCDMA system using 2-D modulation format with code switching scheme[J]. Optical Fiber Technology, 2015, 22: 84-89.

[18] Jyoti V, Kaler R S. Security enhancement of OCDMA system against eavesdropping using code-switching scheme[J]. Optik, 2011, 122(9): 787-791.

Article Outline

谭业腾, 蒲涛, 郑吉林, 周华, 苏国瑞. 基于光编/解码技术的抗截获通信系统研究[J]. 光学学报, 2020, 40(9): 0906001. Yeteng Tan, Tao Pu, Jilin Zheng, Hua Zhou, Guorui Su. Anti-Interception Communication System Based on an Optical Encoding/Decoding Technology[J]. Acta Optica Sinica, 2020, 40(9): 0906001.